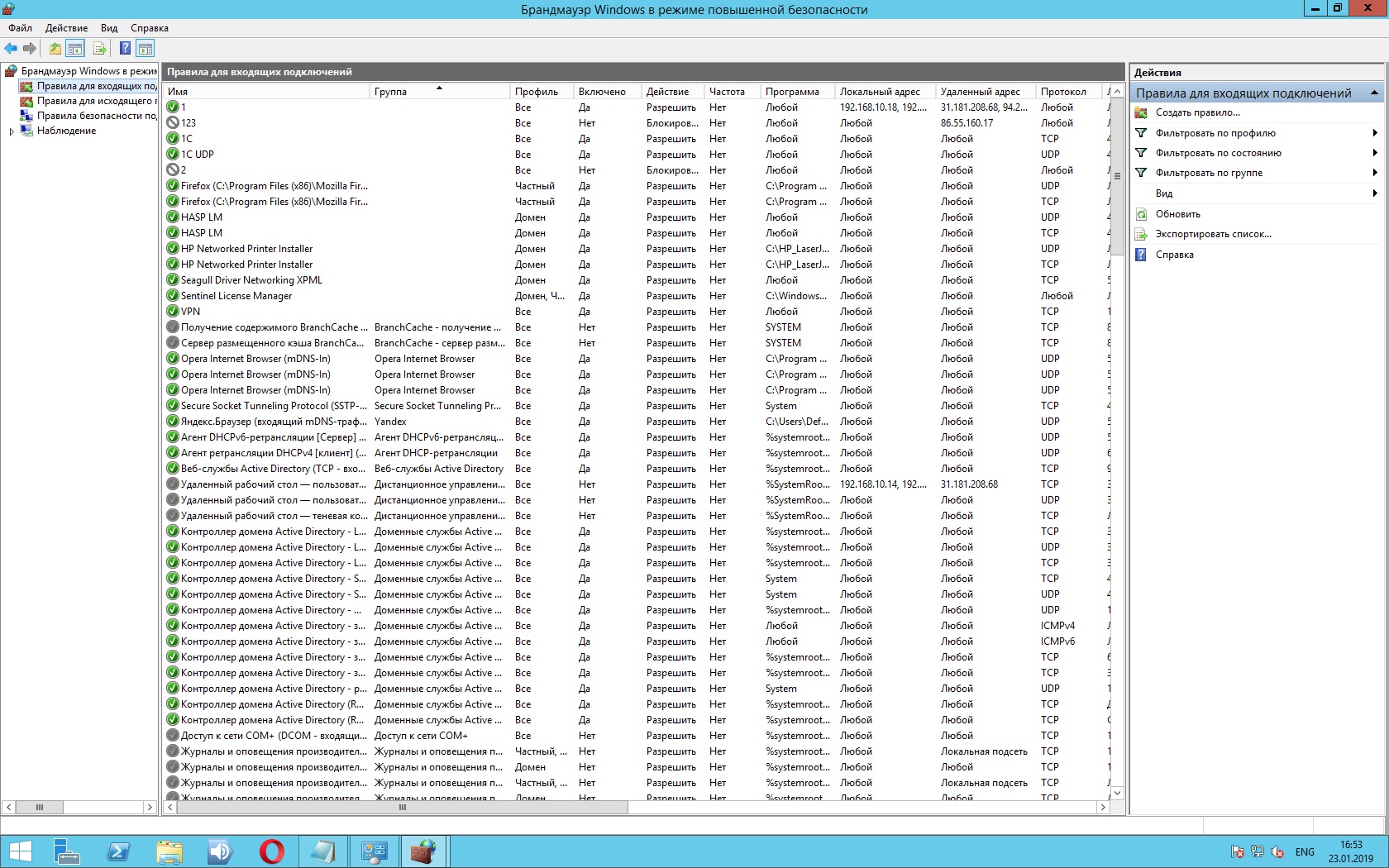

Доброго дня. Требуется совет. Есть Windows server 2012 r2 Standard, в организации есть белый ip по которому директор работает на сервере из дома. Необходимо в целях безопасности чтобы к серверу извне по рдп можно было подключаться только с двух ip адресов, ну и соответственно в локальной сети чтобы это можно было. Как это можно реализовать? При создании в брандмауэре двух правил на блокировку и разрешение определенных ip перевешивает правило блокировки,а если создаю только разрешающее правило,то подключаться могут все из внешки.

По теме из базы знаний

- АЦРК: Многовариантный автоматический запрет редактирования (для конфигурации УТ 10.3)

- Брандмауэр для сервера 1С Предприятие 8 - внешнее управление сеансами

- Управление доступом: роли, права, профили, группы доступа, функциональные опции, RLS

- Создание телеграм бота с гугл авторизацией, обратными вызовами и уведомлениями об обновлении через сервер-маршрутизатор

- Подсистема прав доступа (анализ ролей, отладка RLS, английский код, обычные и управляемые формы)

Ответы

Подписаться на ответы

Инфостарт бот

Сортировка:

Древо развёрнутое

Свернуть все

(13)я свой вносил,у меня статика,а вообще я имел ввиду что создаю два правила на входящих,блокировку любых и разрешение с 4-мя локальными ip и двумя внешними. правило блокировки перевешивает и сервер вообще становится не доступен ни по сети ни по рдп,оставляю только разрешающее правило и сервер становится доступен для любого ip. возможно есть какое то правило по умолчанию которое дает доступ любому ip?могу скинуть скрин или список правил которые включены в брандмауэре

(2)

Это оптимальное решение, если не хочется сюрпризов. Из относительно недорогих, но относительно мощных, но не домашних железных роутеров, держащих VPN: D-link DFL-260E. На паре таких можно поднять постоянно работающий тоннель сеть-сеть. Или в качестве удаленного DIR-140. Или как дальше предлагают с Mikrotik (кмк на любителя).

идея, вас быстро поломают т.к. rdp ломают.

vpn + rdp = хороша

vpn + rdp = хороша

Это оптимальное решение, если не хочется сюрпризов. Из относительно недорогих, но относительно мощных, но не домашних железных роутеров, держащих VPN: D-link DFL-260E. На паре таких можно поднять постоянно работающий тоннель сеть-сеть. Или в качестве удаленного DIR-140. Или как дальше предлагают с Mikrotik (кмк на любителя).

Добавьте правила межсетевого экрана на роутере.

Например, у меня ZyXEL Keenetic Ultra:

иконка(кнопка) снизу "Безопасность" - закладка "Межсетевой экран" - кнопка "Добавить правило"

АдресИсточника АдресНазначения ПортИсточника ПортНазначения Разрешить/Запретить

Например, у меня ZyXEL Keenetic Ultra:

иконка(кнопка) снизу "Безопасность" - закладка "Межсетевой экран" - кнопка "Добавить правило"

АдресИсточника АдресНазначения ПортИсточника ПортНазначения Разрешить/Запретить

У вас Сервер в интернет подключен напрямую, без роутера ? Если так то это очень плохое решение!

По хорошему нужен роутер, как вариант "Mikrotik", при его грамотной настройки, возможно поднять VPN на нем, или прописать конкретные IP адреса для подключения по RDP (но это при условии постоянного белого IP с другой стороны).

p.s. Для многих фирм делал настройку фаервола: при более 5 подключениях на RDP в течении 1 минуты, блокировка по IP на 1 час.

По хорошему нужен роутер, как вариант "Mikrotik", при его грамотной настройки, возможно поднять VPN на нем, или прописать конкретные IP адреса для подключения по RDP (но это при условии постоянного белого IP с другой стороны).

p.s. Для многих фирм делал настройку фаервола: при более 5 подключениях на RDP в течении 1 минуты, блокировка по IP на 1 час.

Как на конкретном роутере правила создать, лучше всего загуглить.

Вот основные понятия:

Адрес источника - адрес компа, откуда производится обращение. Если у него нет выделенного адреса, можно узнать у провайдера, через которого тот комп входит в сеть, диапазон и маску.

Адрес назначения - адрес Вашего сервера во внутренней сети.

Порт RDP 3389.

Теперь о главном, может и то, что Вы делали сначала получится.

Межсетевой экран(файервол, брандмауэр) просматривает правила сверху вниз. Доходит до первого правила, которое возможно применить(совпало условие) и выполняет заданное действие(разрешить/запретить) правила, расположенные ниже, не просматриваются.

Вы задали правила в следующем порядке: запрет для всех, разрешение одному, разрешение другому. Первое условие, которое подошло - для всех. Действие - запрет. Остальные условия в этом обращении не работают.

Надо задавать сначала разрешающие правила для конкретных адресов, а потом - запрет всем остальным.

Удачи.

Вот основные понятия:

Адрес источника - адрес компа, откуда производится обращение. Если у него нет выделенного адреса, можно узнать у провайдера, через которого тот комп входит в сеть, диапазон и маску.

Адрес назначения - адрес Вашего сервера во внутренней сети.

Порт RDP 3389.

Теперь о главном, может и то, что Вы делали сначала получится.

Межсетевой экран(файервол, брандмауэр) просматривает правила сверху вниз. Доходит до первого правила, которое возможно применить(совпало условие) и выполняет заданное действие(разрешить/запретить) правила, расположенные ниже, не просматриваются.

Вы задали правила в следующем порядке: запрет для всех, разрешение одному, разрешение другому. Первое условие, которое подошло - для всех. Действие - запрет. Остальные условия в этом обращении не работают.

Надо задавать сначала разрешающие правила для конкретных адресов, а потом - запрет всем остальным.

Удачи.

А у вашего директора дома тоже белый IP? Как уже писали выше, предпочтительнее всего VPN.

Если нет времени/желания/знаний/полномочий возиться с настройкой сетей, то можно хотя бы поставить на сервер программку rdpguard. Она запускается как сервис и мониторит события аудита. Можно блокировать ip после n неправильных паролей за X часов (как failtoban), создавать черные и белые списки. У меня на некоторых серверах уже несколько лет работает, норм всё. Есть на просторах интернета и с лекарством.

Если нет времени/желания/знаний/полномочий возиться с настройкой сетей, то можно хотя бы поставить на сервер программку rdpguard. Она запускается как сервис и мониторит события аудита. Можно блокировать ip после n неправильных паролей за X часов (как failtoban), создавать черные и белые списки. У меня на некоторых серверах уже несколько лет работает, норм всё. Есть на просторах интернета и с лекарством.

(38) Извиняюсь, совсем отвык от виндового фаера, вы правы, запрещающие имеют приоритет.

В нём вообще нет порядковых номеров у правил) А то, что одни выше других -это просто отсортированы. Дикие люди...

Смотрите, там есть общая политика - блокировать все входящие. Если она включена, то вам надо добавить только разрешающее правило для 3389.

Можно ещё в пробросе портов на роутере (или в фаерволе) настроить разрешенные IP, благо их всего 2.

Про роутер читали сообщение? Проверили его?

В нём вообще нет порядковых номеров у правил) А то, что одни выше других -это просто отсортированы. Дикие люди...

Смотрите, там есть общая политика - блокировать все входящие. Если она включена, то вам надо добавить только разрешающее правило для 3389.

Можно ещё в пробросе портов на роутере (или в фаерволе) настроить разрешенные IP, благо их всего 2.

Про роутер читали сообщение? Проверили его?

Самый лучший вариант, блокировать на уровне железа, т.е. в роутере создать правило на фильтрацию IP, но не все роутеры это могут. Как вариант поставить на сервак прокси, вот простенькая 3proxy, но для неё нужно 2 сетевых интерфейса.

(48)я так и планирую сделать,только впн поднимать буду не на микротике а стандартными средства сервера,т.к задача была именно в том чтобы ограничить доступ средствами сервера без дополнительных затрат,да и устанавливать микротик в магазине с локалкой из 4 пк не вижу смысла

Если нет времени/желания/знаний/полномочий возиться с настройкой сетей, то можно хотя бы поставить на сервер программку rdpguard

Спасибо за ссылку на эту программу, очень востребовано для удаленки без vpn. И разумеется, железный роутер типа Mikrotik приоритетнее чем фаервол сервера. Год работал с Kerio Control, как с виртуалкой, за неимением микротика, неплохо защищает

Для получения уведомлений об ответах подключите телеграм бот:

Инфостарт бот